Los sistemas tradicionales de detección de intrusos (IDS) han dependido de la detección basada en reglas o basadas en la firma, que son desafiados por la evolución de las amenazas cibernéticas. A través de la introducción de la inteligencia synthetic (IA), la detección de intrusiones en tiempo actual se ha vuelto más dinámica y eficiente. Hoy vamos a discutir los diversos algoritmos de IA que se pueden investigar para identificar qué funciona mejor cuando se trata de identificar anomalías y amenazas en la seguridad del firewall.

Explorando los algoritmos de IA para la detección de intrusos

Bosque aleatorio (RF) es un algoritmo de aprendizaje automático que genera varios árboles de decisión y agrega sus predicciones para clasificar el tráfico de purple como malicioso o regular.

RF es extremadamente well-liked en IDS debido a su rápido procesamiento, interpretabilidad y capacidad para eliminar falsos positivos. Los firewalls basados en RF pueden tomar decisiones de seguridad basadas en datos a alta velocidad sin comprometer la precisión.

Soporte de máquinas vectoriales (SVM) Opere identificando el hiperplano óptimo para diferenciar entre el tráfico de ataque y el tráfico regular. SVM es altamente efectivo al manejar datos estructurados. Se aplica mejor a la detección de intrusos fundada en patrones claramente definidos.

SVM puede habilitar la clasificación en tiempo actual de amenazas con una sobrecarga computacional mínima en escenarios de seguridad del firewall.

Redes neuronales artificiales (ANN)Replicar la capacidad del cerebro humano para identificar patrones y aprender de la experiencia previa.

ANNS monitorea el tráfico de la purple para identificar las desviaciones del comportamiento regular, haciéndolas extremadamente eficientes para identificar vectores de ataque inusuales. Al incorporar ANN en sistemas de detección de intrusos, los firewalls pueden aprender, derivando el conocimiento de los ataques cibernéticos y cada vez más precisos.

Memoria a largo plazo (LSTM) una variante recurrente de la purple neuronal (RNN), es particularmente adecuada para identificar patrones de ataque secuenciales a lo largo del tiempo.

A diferencia de los algoritmos convencionales, LSTM se aferra a la información pasada, por lo que es especialmente efectivo para identificar ataques graduales de desarrollo lento que pueden no ser aparentes de inmediato. Los firewalls LSTM pueden identificar anomalías en el tiempo y marcar el comportamiento sospechoso antes de que se convierta en un problema.

Autoencodersson algoritmos de aprendizaje no supervisados que aprenden el comportamiento regular del tráfico de purple y detectan las anomalías como desviación.

Por lo tanto, son altamente efectivos para combatir ataques de día cero sin firmas de ataque predefinidas. Los firewalls equipados con autoencoders pueden detectar activamente amenazas nuevas y previamente desconocidas sin conocimiento anticipado sobre ataques.

Modelos de IA híbridosIntegre dos o más algoritmos, como RF con ANN o LSTM con autoencoders, para aprovechar las fortalezas de diferentes métodos. Estos modelos mejoran la precisión de detección en tiempo actual con menos falsas alarmas. La mayoría de los firewalls modernos ahora incorporan soluciones de IA híbridas para proporcionar una detección de intrusos más dinámica y basada en el contexto.

Cómo comenzar con la detección de intrusos basada en AI

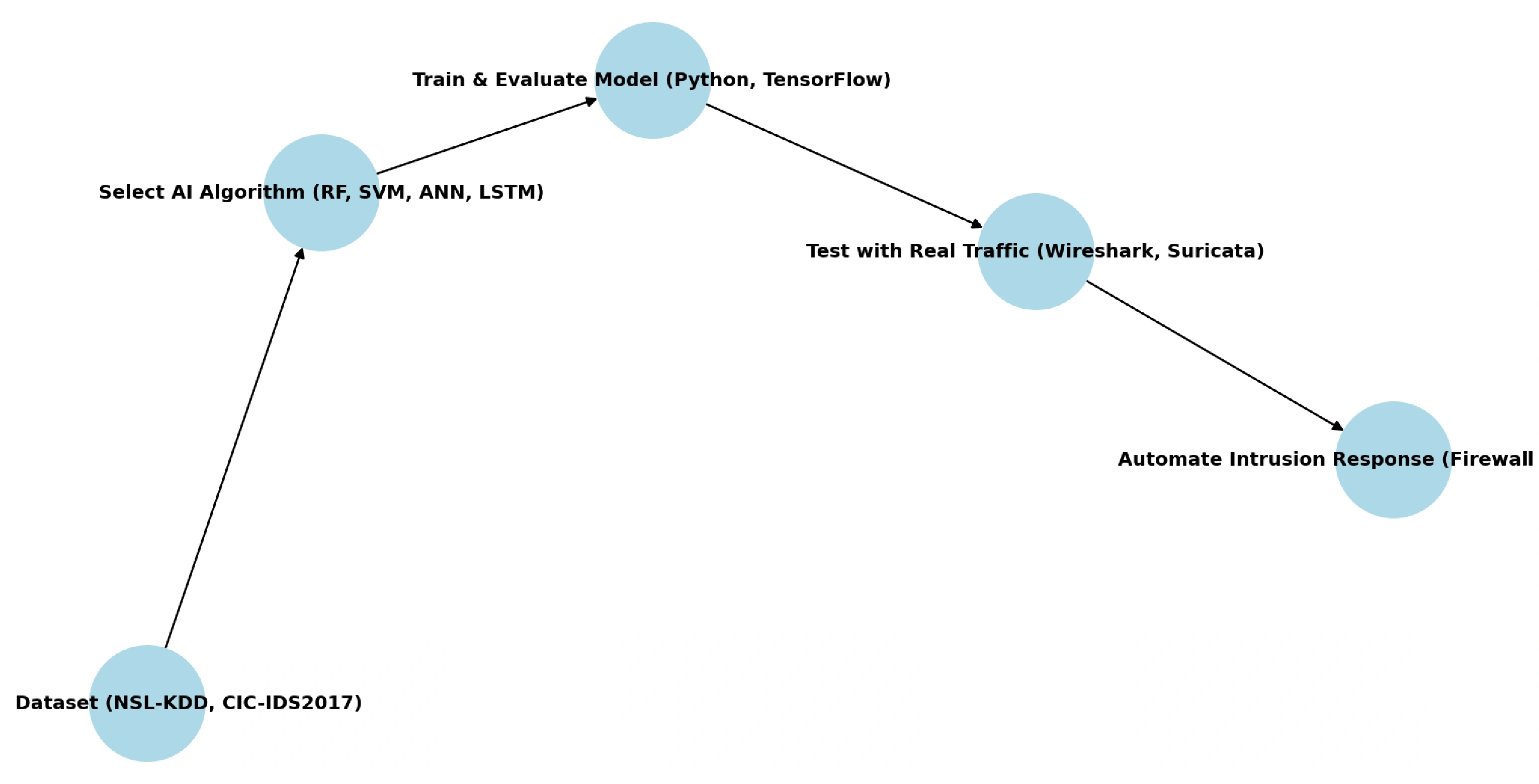

Para explorar la detección de intrusos basada en AI, comience utilizando un conjunto de datos relevante como NSL-KDD o CIC-IDS2017 que contiene datos de tráfico de purple etiquetados. A continuación, elija un algoritmo de IA basado en sus necesidades de bosque aleatorio y SVM funcionan bien para una clasificación rápida, mientras que LSTM y Autoencoders funcionan bien para la detección de anomalías.

Una vez que se selecciona un algoritmo, el modelo debe ser entrenado y probado con herramientas como Python, TensorFlow o Scikit-Study, al tiempo que garantiza que su rendimiento se examine con los puntajes de precisión y recuerdo. Posteriormente, el modelo debe probarse contra el tráfico de purple actual con herramientas como Wireshark o Suricata para garantizar su eficacia.

Finalmente, es necesario integrar el modelo AI en un sistema de respuesta de intrusión automatizada para que pueda alterar dinámicamente las reglas de firewall y alertar a los equipos de seguridad sobre las amenazas detectadas.

Conclusión

La detección de intrusos impulsada por la IA está revolucionando el ecosistema de seguridad cibernética, lo que hace que los firewalls proactivos, adaptativos e inteligentes. A medida que las amenazas cibernéticas continúan avanzando, los métodos auxiliares serán la respuesta a los mecanismos de defensa en tiempo actual. Los modelos Hybrid AI, que combinan varios enfoques para la seguridad de alta velocidad y alta precisión, representan el futuro de la detección de intrusos.

Nos encantaría escuchar lo que piensas. ¡Haga una pregunta, comente a continuación y manténgase conectado con Cisco Safe en Social!

Canales sociales de seguridad de Cisco

Compartir: